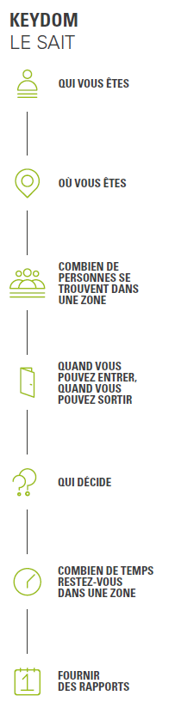

Keydom

Le Contrôle d’accès KEYDOM est le système FAAC prêt à l’emploi, intuitif et facile à utiliser.

L’application basée sur le Web ne nécessite pas une installation logicielle :

l’ensemble du système peut être configuré simplement via un navigateur sur tout dispositif connecté au système.

Par conséquent, l’extrême évolutivité du système vous permet de créer différentes architectures en fonction des exigences de chacun.

De plus, les produits sont entièrement conçus et fabriqués par FAAC :

Du logiciel aux composants Matériels, en passant par les systèmes d’accès physiques (tourniquets, barrières, portes automatiques, bornes).

FAAC avec le contrôle d’accès KEYDOM est en mesure de vous proposer des solutions clés en main, du conseil et de la planification de l’installation jusqu’à sa réalisation.

Exemples de ce que KEYDOM peut faire :

Gestion :

- 500 000 utilisateurs

- 4096 passages

Surveillance en temps réel :

- Opérations avec possibilité de filtrage par appareil, zone et utilisateur

- Compteurs

- Alarmes

- Etat des dispositifs pour les entrées/sorties et les états logiques

- Actions de l’opérateur et des activités du système

- Affichage instantané des présences avec filtre par zone

- Vision et contrôle de la situation des dispositifs dans la structure

Gestion des archives :

- Utilisateurs et des visiteurs

- Sociétés

- Calendrier des journées spéciales

- Tranches horaires

- Politiques d’accès

- Itinéraires obligatoires

- Des profils : représentation des comportements des titres d’accès

Gestion du système :

- Structure de système configurable et hiérarchisée

- Configuration de zones et des dispositifs via une représentation graphique

- Mise à jour du logiciel via le navigateur

Actions :

- Activations électroniques instantanées

- Envoyer e-mail

- Pop-ups sur le navigateur

Rapports :

- Evénements

- Actions opérateur

- Alarmes

- Situation présences instantanées

- Exportation rapports vers CSV pour une simple importation des données sur un

- service extérieur

…et bien plus encore – Découvrez d’autres solutions de contrôle d’accès pour les établissements.

| Gestion | 500 000 Utilisateurs 4096 passages | |

|---|---|---|

| Surveillance en temps réel | Surveillance des opérations avec possibilité de filtrage par appareil, zone et utilisateur Surveillance des compteurs Surveillance des alarmes Surveillance de l'état des dispositifs pour les entrées/sorties et les états logiques Surveillance des actions de l'opérateur et des activités du système Affichage instantané des présences avec filtre par zone Vision et contrôle de la situation des dispositifs dans la structure | |

| Gestion des archives | Archives des utilisateurs et des visiteurs Archives des sociétés Archives Calendrier des journées spéciales Archives des Tranches horaires Archives des politiques d'accès Itinéraires obligatoires Archives des profils : représentation des comportements des titres d'accès | |

| Gestion du système | Structure de système configurable et hiérarchisée Configuration de zones et des dispositifs via une représentation graphique Mise à jour du logiciel via le navigateur | |

| Actions | Activations électroniques instantanées Envoyer e-mail Popups sur le navigateur | |

| Rapports | Rapports événements Rapports actions opérateur Rapports alarmes Rapports situation présences instantanées Exportation rapports vers CSV pour une simple importation des données sur un service extérieur |